→ отключение потенциально опасных служб Windows

Отключение потенциально опасных служб Windows

Ещё один шаг к обеспечению безопасности вашего компьютера – это отключение потенциально опасных служб Windows. Кроме того, отключение некоторых системных служб, работающих по умолчанию, но при этом часто неиспользуемых в домашних условиях, ускорит работу вашего компьютера.

Найти эти службы можно следующим образом:

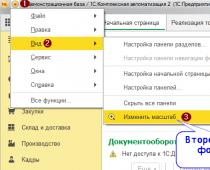

- Пуск → Выполнить → написать в командной строке следующее: services.msc → нажать ОК . или

- Панель управления → Переключение к классическому виду → Администрирование → Службы .

Отключить службы (разумеется, не все, а только неиспользуемые) в появившемся окне Службы (локальные) просто: нажмите на искомую службу, справа появится предложение остановить или перезапустить службу. Прочтите предложенную информацию и нажимайте «отключить».

Ещё раз напоминаю: отключать эти службы следует, если в них нет необходимости. То есть, если вы владелец домашнего компьютера, не соединенного локальной сетью с другими компьютерами, что и бывает в большинстве случаев.

Какие службы Windows следует отключить?

Вот список служб Windows (Services) , считающиеся потенциально опасными, то есть делающие ваш компьютер уязвимым для внешних вторжений:

- Удаленный реестр (RemoteRegistry) - позволяет удаленным пользователям изменять параметры реестра на вашем компьютере; если остановить эту службу, реестр может быть изменен только локальными пользователями, работающими на компьютере.

- Службы терминалов (TermService) - вообще эта служба предназначена для удалённого подключения к вашей машине по сети с возможностью управления ею. Она предоставляет возможность нескольким пользователям интерактивно подключаться к компьютеру и отображает рабочий стол и приложения на удаленных компьютерах. Является основой для удаленного рабочего стола, удаленного администрирования, удаленного помощника и служб терминалов.

- Служба сообщений (Messenger) - посылает выбранным пользователям и компьютерам административные оповещения. При отсутствии сети (и соответственно администратора) абсолютно бесполезна. Также желательно отключить для того, чтобы запретить net send сообщения для скрытия вашего компьютера от автоматизированных спам рассылок. Никакого отношения к программе Windows/MSN Messenger эта служба не имеет.

- Служба обнаружения SSDP (SSDPSRV) - включает обнаружение UPnP-устройств в домашней сети. UPnP , или Universal Plug and Play - это универсальная автоматическая настройка и подключение сетевых устройств друг к другу, в результате чего сеть (например, домашняя) может стать доступной большему числу людей.

- Оповещатель (Alerter) - посылает выбранным пользователям и компьютерам административные оповещения. В домашних условиях служба не нужна.

- Планировщик заданий

(Shedule) - позволяет настраивать расписание автоматического выполнения задач на компьютере. Автоматически запускает различные приложения, программы, скрипты,

функцию резервного копирования в запланированное вами время (по умолчанию эти задания можно найти здесь: Пуск → Программы → Стандартные → Служебные → Назначенные задания

). Если вы не используете эту функцию, отключите эту службу. К тому же уязвимость

этой службы используется некоторыми вирусами для автозагрузки.

Однако имейте в виду, что некоторые ативирусы, например Symantec или McAfee , используют эту службу для обновления в определенное время и запланированных сканирований системы. Так что в этом случае отключать планировщик заданий не стоит. - NetMeeting Remote Desktop Sharing (mnmsrvc) - разрешает проверенным пользователям получать доступ к рабочему столу Windows через корпоративную интрасеть, используя NetMeeting.

- Диспетчер сеанса справки для удаленного рабочего стола (Remote Desktop Help Session Manager) - управляет возможностями Удаленного помощника .

- Telnet (Telnet) - позволяет удаленному пользователю входить в систему и запускать программы, поддерживает различных клиентов TCP/IP Telnet, включая компьютеры с операционными системами UNIX и Windows. Обеспечивает возможность соединения и удалённой работы в системе по протоколу Telnet (Teletype Network) с помощью командного интерпретатора. Данный протокол не использует шифрование и поэтому очень уязвим для атак при применении его в сети. Если эта служба остановлена, то удаленный пользователь не сможет запускать программы.

Другие службы, которые, возможно, не используются на вашем компьютере, но при этом загружают память, изрядно тормозя загрузку и работу системы:

Автоматическое обновление - включает загрузку и установку обновлений Windows). Если вы не пользуетесь этой службой, отключайте.

Вторичный вход в систему – позволяет запускать процессы от имени другого пользователя. Если в системе только ваша учётная запись (не считая записи администратора), тоже можно отключить.

Диспетчер очереди печати (Print Spooler) - отвечает за обработку, планирование и распределение документов, предназначенных для печати. Если у вас нет принтера, отключайте.

Справка и поддержка – если вы не пользуетесь справочным меню Windows, отключайте.

Обозреватель компьютеров – обслуживает список компьютеров в сети и выдает его программам по запросу. Если у вас нет локальной сети, то отключайте эту службу.

Источник бесперебойного питания – если у вас нет источника бесперебойного питания, то можно отключить и эту службу.

При принятии решения насчет отключения той или иной службы Windows будьте внимательны. Убедитесь, что работа той или иной службы не требуется для функционирования каких-либо нужных вам служб, приложений или устройств.

Перед отключением той или

иной службы посмотрите, какие службы могут от неё зависеть.

Для просмотра зависимостей нужно, открыв свойства службы, перейти в

последнюю закладку - "Зависимости" ("Dependencies"). Верхний список

будет показывать службы, от работы которых зависит функционирование

выбранной. Нижний список, наоборот, содержит службы, которые

находятся в зависимости от данной.

Если вообще отсутствуют какие-либо зависимости, то службу можно

отключать без опасений.

Инструкция подходит для Windows XP, но в других конфигурациях Windows действия аналогичны, хотя названия служб могут несколько отличаться.

Решение

Технологий становится все больше и больше. Они рождаются, меняются, исчезают и перерождаются. Все это создает большой ком, который растет и растет. Зачастую во многих компаниях разобраться с тем, что вообще используется в корпоративной инфраструктуре, - уже большая задача, не говоря о том, чтобы это все безопасно настроить… Это я к тому, что мест, через которые мы можем что-то где-то поломать или хотя бы выведать, - огромное количество. Сегодня этого мы и коснемся. И первым примером будет электронная почта.

WARNING

Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный материалами данной статьи.Как сервис она была придумана много лет назад. В ее основе лежит протокол SMTP, функционирующий на двадцать пятом TCP-порту. Принцип его работы выглядит примерно так. Мы, используя свой почтовый клиент, подключаемся к почтовому серверу (Mail Transfer Agent) по SMTP и говорим, что хотим отправить письмо на такой-то адрес. MTA принимает от нас письмо и подключается к тому MTA-серверу (опять по SMTP), куда мы посылаем письмо. IP-адрес удаленного MTA наш MTA получает из MX-записи той доменной зоны, куда мы шлем письмо (то, что идет в email после @). Найти MX-запись (читай - MTA) для любого домена очень просто:

Nix:

dig MX any_host_name.com

Win:

nslookup -type=mx any_host_name.com

Ты даже сам можешь отправить письмо, используя ncat или Telnet. Все, что потребуется, - это четыре команды: HELO, MAIL TO, RCPT TO, DATA (хотя есть ряд ограничений в зависимости от настроек сервера). Также стоит отметить, что каждое письмо имеет заголовки и тело сообщения. Заголовки только частично отображаются конечному пользователю (например, «Subject:») и используются, например, при возврате письма из-за проблем в конечном MTA.

Но самое важное, что фактически письмо проходит больше чем через один MTA и каждый из них добавляет ряд своих заголовков. Причем здесь все очень и очень «разговорчивы». Например, если письмо приходит из какой-то корпоративной сети к нам на почту, то мы, скорее всего, увидим в заголовках IP-адрес оправившего его пользователя (то есть того, кто подключился к внутреннему MTA в корпоративной сети) и версию используемого почтового клиента. Далее мы увидим данные уже самого MTA: IP-адрес (или имя в корпоративном домене), версию серверного ПО. А после этого очень часто - аналогичную запись, но уже по другому сетевому интерфейсу MTA.

Вдобавок к этому можно часто увидеть версию корпоративного антивируса, проверяющего всю почту, или применяемого спам-фильтра, а также характеристики детекта спама. Все это можно задействовать для более заточенных атак с использованием социальной инженерии. Например, в определенных ситуациях мы можем заранее «отслеживать» вероятность, что наше письмо попадет в спам. Кстати, если ты посылаешь письмо через какой-то веб-сайт (например, mail.ru), то твой IP тоже можно будет увидеть в заголовках.

Как же посмотреть эти заголовки? Очень просто. Все почтовые клиенты поддерживают их. Например, в Thunderbird -

Итог. Отправляем одно письмо секретарше в какую-то компанию, та нам отвечает. И мы уже знаем, что да как у них там:).

Получить список доменов

Решение

Продолжим сбор информации. Давай представим себе компанию, которую мы хотим поломать снаружи. Одна из первых задач для пентеста через интернет - получить список доменных имен / виртуальных хостов. Методов много, и они стары как мир: обратный резолв IP, перебор имен, гуглохакинг. И ни один из них не дает полного результата, так что попробуем использовать их все вместе, попутно добавив чего-нибудь новенького:).

«Новенькое» - это сбор информации об именах с помощью SSL. Итак, давай вспомним основу. При подключении по SSL к любому серверу он возвращает нам свой сертификат. Сертификат - это набор полей (в том числе и открытый ключ сервера), подписанный корневым центром сертификации. В нем также есть поле CN (Common Name), где содержится имя сервера, на который выдан данный сертификат. Это уже что-то.

Например, когда мы сканируем по IP-адресам сеть и находим какой-то HTTP-сервер, то часто мы можем получить от него ответ с ошибкой (403). Все правильно, ведь мы не знаем, что указывать в заголовке Host HTTP-запроса. Тут-то нам и пригодится имя сервера. Посмотрим в SSL-сертификат, и вуаля - мы уже знаем, что подставить в заголовок.

Но это еще не все. Есть еще одно малоизвестно поле того же сертификата - SubjectAltName. Оно позволяет задавать альтернативные имена. То есть фактически один ключик может быть использован для совсем разных имен. Смотри рисуночки, и все станет ясно.

Получается, что вроде бы из «секьюрити»-фишки мы достаем крупицы интересующей нас информации. Отмечу еще из личного опыта, что иногда в сертификаты попадает информация и о внутренних именах хостов.

Атаковать с использованием техники session puzzling

Решение

Логические уязвимости - это всегда весело. Они бывают простыми и сложными, но их объединяет одно - необходимость правильно подумать. Вот только есть с ними и небольшая проблема: их как-то не особо типизируют (возможно, как раз-таки потому, что они все такие разнообразные:)). Ну да ладно. Хочу рассказать тебе об интересной технике (или виде уязвимостей, это уж как посмотреть), которую презентовали относительно недавно, пару лет назад. Название ей - session puzzling или session variable overloading (по версии OWASP).

Для начала давай вспомним, как веб-приложения аутентифицируют и авторизуют пользователя (HTTP ведь stateless).

- Юзер входит на сайт.

- Юзер вводит логин и пароль и отправляет на сервер.

- Сервер проверяет эти данные и, если все верно, пускает его во внутреннюю часть, при этом отправляя юзеру cookie в HTTP-ответе.

- Когда юзер переходит на какую-то еще страницу, браузер добавляет к запросу куки. Сервер по данной куке понимает, что юзер уже аутентифицирован, и работает в соответствии с этой мыслью.

Все выглядит вполне четко, но здесь пропущен важный момент. Он состоит в том, что сервер хранит у себя информацию о сессии конкретного пользователя. То есть приходит кука от юзера, он берет ее и смотрит (в памяти, в БД - в зависимости от ПО), а что же к ней у него «привязано». Простейший пример: он может хранить имя пользователя в сессии. И по куке получать из сессии имя и точно знать, кто к нему обратился в данный момент.

Вообще, в сессии хранят обычно «временную» информацию, а что-то более-менее постоянное - уже в БД. Например, логично хранить имя юзера в сессии, а вот его «роль» можно хранить в БД и запрашивать только по необходимости. Здесь, на самом деле, многое зависит от конкретного приложения и разработчика ПО.

Например, хранение большого объема данных в сессии может привести к исчерпанию либо памяти веб-сервера (Tomcat), либо свободного места на жестком диске (PHP). С другой стороны, обращения в БД требуют больше времени. Обусловлен выбор обычно производительностью, и о безопасности здесь редко думают (конечно, ведь как можно повлиять на то, что хранится на серверной стороне?).

И вот мы подошли к самой сути данной атаки: в определенных ситуациях мы можем влиять на то, что хранится на сервере. В каких конкретно - это тоже зависит от ситуации. Чаще всего нам нужны несколько различных точек входа в приложения, данные из которых попадают в одну и ту же переменную сессии.

Я приведу классический пример, и все будет ясно. Та же ситуация, что описана выше. Клиент, который может входить в приватную зону на сайте через страницу логина. Сайт, который хранит имя клиента в сессии, а доступ к приватным страницам проверяет по имени пользователя из сессии.

Но добавим к этому страницу с восстановлением пароля, на которой ты должен ввести свое имя (1), а система в ответ задаст секретный вопрос (2), на который ты должен будешь ввести правильный ответ для сброса пароля (3). И, как ты вероятно уже понял, для того чтобы провести по этой последовательности тебя (от 1 до 3), сервер должен также воспользоваться сессией и хранить в ней имя пользователя.

Так вот, атака будет заключаться в том, что, когда мы заходим на страницу восстановления и вводим имя пользователя администратора, сервер в сессии отмечает, что юзер - админ, и выводит для админа секретный вопрос. Все! Мы можем ничего не вводить, а просто перейти на приватный раздел сайта. Сервер посмотрит сессию, увидит, что имя пользователя админа, и даст нам доступ. То есть во время восстановления пароля мы «поставили» необходимое нам значение и дальше пошли бороздить приватные части. Бага здесь и в том, что сайт использует одно имя переменной и при аутентификации, и при восстановлении пароля.

Сначала может показаться, что данный тип уязвимости - редкость. На самом деле это не так. Я лично находил такие в достаточно распространенных продуктах. Вот только не знал тогда, что это так называется.

Кстати, кроме обхода аутентификации, использовать данную технику можно для повышения привилегий или перескока шагов на многошаговых операциях…

Как искать такого типа баги? Фактически какой-то суперметодики для этого нет. Но в качестве начала необходимо выискать входные точки в приложение, имеющие потенциальную возможность влиять на значения в сессионных переменных. А дальше - мозг, руки и тесты, тесты, тесты.

Если заинтересовался или хочешь попробовать на специальном уязвимом приложении - прошу к авторам изначального ресерча .

Провести атаку с подделкой Host

Решение

Еще один пример почти логической веб-уязвимости. Она основана на возможности подделки заголовка Host HTTP-запроса. Точнее, на отсутствии его проверки веб-сайтом при его последующем использовании. Но по порядку.

Когда ты вводишь в браузере какое-то имя сайта, он подключается к полученному из имени IP-адресу и в HTTP-запросе обязательно использует заголовок «Host:», в котором указывает это имя. Часто веб-приложения берут значение из Host для построения путей до ресурсов (скриптов, картинок и прочего). Вероятно, это позволяет им работать без привязки к конкретному названию сайта. Вроде как таким образом работает Joomla, Drupal.

Вообще, с точки зрения безопасности, это немного странная, но неопасная ситуация. Казалось бы, да, подставив свое доменное имя в Host, мы можем сделать так, чтобы на ресурс загрузились бы наши JS-скрипты (считай - XSS). Но заставить чужой браузер сделать то же самое (то есть вставить неверный Host), по сути, невозможно. Так что с точки зрения SOP здесь все вроде вполне нормально.

Но недавно я прочитал интересный пример эксплуатации данной фичи. Представь себе страницу восстановления пароля. Вводишь имя почты, и на нее отправляется ссылка со случайным токеном для смены пароля (классическая ситуация). Так вот, мы также можем подставить свой Host в запросе, и тогда письмо, которое придет пользователю, будет содержать наш домен! И как только пользователь кликнет на данную ссылку, на наш домен он перейдет вместе с токеном, который мы можем быстренько использовать для смены пароля.

Конечно, здесь есть важное затруднение - требуется применить социальную инженерию. Пользователь, конечно, не должен кликать на все сообщения о сбросе пароля. Кроме того, есть ряд серверных ограничений, так как веб-серверы будут отказываться обрабатывать запросы для неизвестных им Host.

Но все же в этой атаке что-то точно есть.

Поломать UPnP

Решение

Universal Plug and Play (UPnP) - это набор сетевых протоколов, которые были созданы для упрощения взаимного нахождения различными девайсами, а также для их взаимодействия. Девайсом в данном случае может быть почти все что угодно: роутер, принтер, smartTV, какие-то сервисы Windows… И хотя, возможно, термин UPnP кажется тебе незнакомым, фактически он очень и очень распространен.

С точки зрения примера взаимодействия можно посмотреть в сторону Skype или BitTorrent и Wi-Fi-роутеров. Первые с помощью UPnP могут найти роутер и отправить ему набор команд на проброс какого-то внешнего порта вовнутрь. Очень удобно получается: никаких заморочек с ручной настройкой port forwarding’а.

Но если посмотреть на это с нашей хакерской точки зрения, то здесь есть чем поживиться… UPnP как технология появился еще в начале 2000-х и, возможно, потому имеет приличный ряд огрехов с точки зрения безопасности. Отсутствие аутентификации, например. Но давай обо всем по порядку.

UPnP основывается на нескольких протоколах, а также, что важнее, на определенной логической последовательности:

Обнаружение устройств. И для этого используется протокол SSDP (Simple Service Discovery Protocol - UDP, 1900-й порт). Каждое устройство, поддерживающее UPnP и предоставляющее какой-то сервис, систематически отправляет SSDP Notify пакет на 1900 UDP на multicast-адрес 239.255.255.250. Формат данных пакетов - HTTP.

В нем он сообщает поддерживаемые стандарты, а также TCP-порт и URL до описания (XML) каждого из своих сервисов. Например, http://192.168.0.1:1900/igd.xml описывает возможности сервиса InternetGatewayDevice.

Кроме прослушки 239.255.255.250, мы «насильно» можем посылать M-SEARCH запросы на тот же 1900-й порт. UPnP-серверы должны будут ответить на данный запрос. Отвечают все тем же Notify-пакетом.

Итак, первая задача - это, по сути, получение списка UPnP-серверов, а также URL’ов до XML’ек, с полным описанием функциональных возможностей каждого из сервисов сервера. Это важно, так как и порт, и URL’ы могут быть различными у разных производителей.

Определение возможностей. Итак, из SSDP мы получаем список сервисов со ссылкой на их описание в формате XML. Для доступа к ним уже используется обычный HTTP. В данном файле идет описание каждого из сервисов, а также ссылки на XML-файлы со списком возможных действий для каждого из них. То есть в данном случае XML’ки - это просто статические описания всех возможностей сервисов, а также перечень входных точек в сервисы и необходимых данных для выполнения действий.

Контроль. Получив данные XML’ки, мы уже можем создавать SOAP-пакеты и посылать их на сервер по HTTP, выполняя, таким образом, какие-то действия на сервере.

Аутентификация, как я уже говорил, отсутствует, и сервер выполнит все действия, которые ему придут в SOAP-запросе.

В 2008 году GNUCitizen даже выложили специальную SWF’ку . Эта SWF’ка (Flash) посылала SOAP-запрос на роутер (его IP необходимо указать), чтобы тот прокинул произвольный внешний порт на порт хоста юзера-жертвы. И получается, что, как только юзер-жертва открывал сайт с данной SWF, флеш «пропиливал» дырку в роутере до юзера и мы могли его атаковать. Очень удобно!

К сожалению, данный способ больше не работает: с тех пор ужесточилась песочница Flash’а и мы уже не можем посылать произвольные POST-запросы (самое главное, нам надо добавить еще заголовок SOAPAction) на любой другой хост (так как сначала произойдет запрос на разрешающие правила в crossdomain.xml).

Итак, теперь, я думаю, мы видим, как это все работает. Давай еще посмотрим, что можно с этим сделать.

Во-первых, это прошитые возможности SOAP’а. Кроме примера с пробросом портов, есть случаи, когда мы можем сменить настройки роутера и выставить свой DNS-сервер. А это уже ого-го! Тут все зависит от конкретного устройства, сервисов и нашей фантазии.

Во-вторых, это приличный инф-дисклоуз: IP-адреса, версия девайса и UPnP-библиотек и прочее (в SSDP, HTTP-сервере и XML’ках) Вдобавок к этому многие прошитые возможности также могут нам что-то рассказать. Пароли, например. Как-то во время внешнего пентеста обнаружили доступный SSDP и накопали пучок приватной инфы о внутренностях компании.

В-третьих, мы можем поломать сами сервисы. Год назад Rapid7 сделали прикольнейшее исследование UPnP . Они просканили интернет на SSDP и на SOAP (на стандартных портах), пофингерпринтили их. Оказалось, что большинство UPnP-серверов построено на четырех SDK. Из них выделяются MiniUPnP и Portable UPnP (libupnp), на которых «держится» больше половины. Но что важнее, почти все серверы используют устаревшие версии библиотек, в каждой из которых есть пучок уязвимостей, в том числе приводящих к RCE. Причем и в SOAP’е, и в SSDP.

Кроме того, в этом исследовании показано, как на самом деле много таких устройств торчит наружу, хотя бы SSDP. То есть даже если тот же SOAP закрыт, мы можем захватить удаленный контроль над устройством через SSDP.

Конечно, здесь надо отметить, что с удаленным сплоитингом может быть не очень просто, так как устройства эти часто построены на всяких MIPS, ARM, что точно все затрудняет. К тому же придется бороться еще и с механизмами защиты памяти ОС (тот же ASLR). Но все-таки это возможно.

Что же нам надо, чтобы все поломать?

Тулз на деле немного. В метасплоите есть модуль для поиска UPnP (и детекта CVE по ним). Плюс есть два «комбайна», позволяющих выполнять SOAP-команды. Это Miranda и Umap . Оба написаны на Python’е, только под *nix и при этом не очень хорошо работают.

Надеюсь, прочтенное наполнило тебя энтузиазмом и жаждой жизни, так что если есть желание поресерчить - пиши на ящик. Всегда рад:). И успешных познаний нового!

В Windows NT/2000/XP/Vista/Seven службы - это программы, которые выполняются в фоновом режиме и не имеют пользовательского интерфейса. Многие службы – важные компоненты системы, без которых не возможна правильная работа операционной системы. Но отключение некоторых служб не причинит вреда системе. И при этом позволит уменьшить нагрузку на процессор и сэкономить память. Это службы, не требующиеся для реализации функциональности какой-то конкретной машины, которая настроена на определенные задачи. К примеру, если компьютер не подключен к сети Интернет, то для него нет необходимости в службе «Сетевые подключения» и прочих службах, связанных с сетью.

Почти все системные службы зависят друг от друга, так что необходимо быть предельно осторожным, изменяя стандартные настройки. При отключении одной службы не запустятся все службы, которые зависят от нее. Это может вызвать неприятные последствия. Поэтому прежде чем пуститься в эксперименты, лучше создать резервную копию того раздела реестра, который несет ответственность за запуск системных служб. А именно: .

В данной статье будут описаны службы «Speed Disk Service», «Norton Unerase Protection», «AVP Control Centre Service» и т.д., появляющиеся после установки соответствующих им компонентов. Разобраться с ними пользователю предстоит самостоятельно.

Необходимо учитывать, что в Windows можно настроить службы для каждой учетной записи. Таким образом, если компьютером пользуется несколько человек, и каждому он необходим для собственных нужд то каждый может оставить те службы, которыми именно он будет пользоваться.

И еще один важный момент. Данная статья написана, чтобы рассказать широкой публике о возможностях оптимизации системы, и не призывает предпринимать никаких неосмысленных действий в этом отношении. Необходим помнить, что отключив какую-нибудь службу, вы повлияете на работу задач, выполняющихся на этой машине, и если впоследствии системе понадобится отключенный сервис, не стоит винить автора этих строк.

Перед работой со службами введите в командной строке «services.msc», либо выберете соответствующий пункт в меню «Пуск». Откройте «Панель управления», далее «Администрирование» > «Службы». В колонке «Состояние» показано текущее состояние службы (отключена или работает), в колонке «Тип запуска» показано, будет ли служба автоматически запускаться при загрузке Windows. Для того чтобы отключить службу, кликните по ней дважды и в графе «Тип запуска» установите «Отключено». Здесь же можно отключить службу для незамедлительного прекращения работы.

Ниже описаны службы, которые можно отключить, но только если вы не пользуетесь соответствующими функциями компьютера.

"Служба обнаружения SSDP" , "Узел универсальных PnP-устройств " – это службы, которые предназначены для подключения к компьютеру «умной» бытовой техники. У большинства российских граждан такой техники просто нет. Эти службы можно отключить.

"Автоматическое обновление" , "Адаптер производительности WMI" , "Модуль поддержки смарт-карт" , "Смарт-карты" , "Серийный номер переносного медиа-устройства"

– В российских условиях эти службы применяются довольно редко. Подробное описание служб ищите в специализированных источниках.

"Вторичный вход в систему" , "Совместимость быстрого переключения пользователей" – можно отключить, если у системы только один пользователь.

"Планировщик заданий" – можно отключить, если вы не планируете запускать приложения, заданные расписанием.

"Источник бесперебойного питания" – Эту службу можно отключить, если вы не пользуйтесь источником бесперебойного питания.

"Клиент отслеживания изменившихся связей " - для жесткого диска не применяется файловая система NTFS, то можно удалить эту службу.

"Теневое копирование том а " – эту службу можно удалить, если в компьютере используется не RAID-массив, а обычный жесткий диск.

"Диспетчер очереди печати" – если к компьютеру не подключен принтер, эту службу можно удалить.

"Беспроводная настройка" – если у вас не ноутбук, либо же ноутбук без Wi-Fi адаптера, предназначенного для подключения к сети по радиоканалу, то эту службу можно удалить.

– при удалении этой службы интернет браузер не будет предпринимать попытки подключения к интернету при просмотре страниц с обновляющимися элементами.

"Служба индексирования " – при удалении этой службы уменьшится место, занимаемое системой на диске, ускорится открытие файлов, система, но поиск при помощи внутренних средств проводника будет проводиться медленнее. Отключив эту службу, нажмите Win+R, и, запустив программу ciadv.msc удалите индексные файлы, освободив, таким образом, место на жестком диске.

"Службу регистрации ошибок", "Журналы и оповещения производительности" , "Уведомление о системных событиях" -можно отключить, так большинству пользователей не приходится вести протоколы системных ошибок.

"NetMeeting Remote Desktop Sharing Telnet", "Диспетчер сетевого DDE", "Диспетчер сеанса справки для удаленного рабочего стола", "Обозреватель компьютеров", "Диспетчер учетных записей безопасности", "Рабочая станция", "Модуль поддержки NetBIOS через TCP/IP", "Оповещатель", "Сервер папки обмена", "Сетевой вход в систему", "Служба сообщений", "Служба сетевого DDE", "Сервер", "Служба сетевого расположения NLA", "Службы криптографии", "Службы терминалов", "Удаленный реестр", "Фоновая интеллектуальная служба передачи" - можете отключить эти службы, если у вас нет локальной сети.

"Диспетчер автоподключений удаленного доступа" - при удалении этой службы интернет браузер не будет предпринимать попытки подключения к интернету при просмотре страниц с обновляющимися элементами.

"QoS RSVP", "DNS-клиент", "DHCP-клиент", "Диспетчер отгрузки", "Брандмауэр интернета", "Веб-клиент", "Телефония", "Служба шлюза уровня приложения", "Защищенное хранилище", "Службы IPSEC", "Маршрутизация и удаленный доступ", "Сетевые подключения", "Диспетчер подключений удаленного доступа" - эти службы можно отключить, если у компьютера нет ни модема, ни локальной сети.

"Служба времени Windows" - если вы не собираетесь синхронизировать через интернет часы вашего компьютера с атомными часами.

"Служба COM записи компакт-дисков IMAPI" - сли вместо встроенных в Windows средств записи дисков вы используйте специализированную программу (WinOnCD или Nero Burning ROM), то можете удалить эту службу.

Службы (Services) - это приложения, запускаемые в фоновом режиме во время загрузки системы или при возникновении определенных событий и обеспечивающие основные функциональные возможности ОС. Как правило, службы не имеют графического интерфейса, поэтому их работа в большинстве своем не заметна для пользователя.

При стандартной установке Windows XP Professional в систему инсталлируется порядка 80-ти разнообразных служб. И несмотря на то, что не все из них запускаются автоматически, количество работающих по умолчанию всё равно кажется слишком завышенным, если учесть, что значительная часть от общего числа уязвимостей, когда-либо обнаруженных в этой ОС, приходится именно на системные службы. К тому же, в домашних условиях во многих работающих по умолчанию службах просто нет никакой необходимости.

По этим и ряду других причин, связанных с оптимизацией работы компьютера, все неиспользуемые вами службы рекомендуется отключить. Более того, отключение ненужных служб и функций - один из самых эффективных способов защиты от возможных нападений.

Просмотреть список всех служб, установленных на компьютере, можно следующим образом:

Пуск (Start) > Панель Управления (Control Panel) > Администрирование (Administrative Tools) > Службы (Services)

Либо запустив из командной строки services.msc:

Пуск (Start) > Выполнить (Run) > копируем в строку: services.msc > нажимаем ОК или клавишу ENTER

Чтобы изменить значение типа запуска, установленное по умолчанию, кликните по нужной службе двойным нажатием мыши и в открывшемся окне свойств в первой закладке - "Общие" ("General") - выберите желаемый "Тип Запуска" ("StartUp Type") :

Ниже приведен основной список служб в алфавитном порядке, для которых "Тип Запуска" рекомендуется установить в положение "Отключено" ("Disabled").

Однако в качестве общего правила нужно принять, что необходимо отключить все неиспользуемое!

- Беспроводная настройка (Wireless Zero Configuration) - отключаем за полной ненадобностью в том случае, если у вас нет адаптеров беспроводной связи, и вы не собираетесь использовать "нулевую" конфигурацию беспроводной сети (WZCS key handling).

- Веб-клиент (WebClient) - позволяет приложениям Windows создавать, сохранять и изменять файлы, находящиеся на серверах WebDAV* (использование Web Publishing Wizard для публикации данных в Интернет). На просмотр ресурсов в Интернете отключение этой службы никак не влияет, поскольку она используется только для WebDAV-подключений, к тому же программы, которым этот сетевой протокол необходим, как правило, имеют встроенные перенаправители WebDAV, работающие независимо от службы "Веб-клиент" (MS06-008).

- Диспетчер очереди печати (Print Spooler) - отвечает за обработку, планирование и распределение документов, предназначенных для печати. Обязательно отключаем в том случае, если у вас нет принтера (MS05-043, US-CERT VU#914617).

- Диспетчер сеанса справки для удаленного рабочего стола (Remote Desktop Help Session Manager) - управляет возможностями удаленного помощника. Отключите, если не используете эту функцию (MS05-041).

- Диспетчер сетевого DDE** (Network DDE DSDM) - управляет общими ресурсами сетевого динамического обмена данными (DDE).

- Маршрутизация и удаленный доступ (Routing and Remote Access) - обеспечивает многопротокольные функции маршрутизации, подключения удаленного доступа и удаленного доступа по сети VPN (MS06-025).

- Модуль поддержки NetBIOS через TCP/IP (TCP/IP NetBIOS Helper Service) - данная служба необходима при совместном использовании ресурсов и сетевой печати. Отключите, если у вас нет необходимости в этих функциях.

- Обозреватель компьютера (Computer Browser) - обеспечивает функционирование списка Windows-доменов, компьютеров в масштабе всей сети и других аппаратных устройств, совместимых с протоколом NetBIOS. Для обычных пользователей и домашних компьютеров эта служба полностью бесполезна (MS05-007).

- Оповещатель (Alerter) - посылает выбранным пользователям и компьютерам административные оповещения. В домашних условиях служба не нужна (CVE-1999-0630).

- Планировщик заданий (Task Scheduler) - позволяет составлять расписание для запуска программ, скриптов или резервного копирования (Пуск/Start > Программы/Programs > Стандартные/Accessories > Служебные/System Tools > Назначенные задания/Scheduled Tasks). Если вы никогда не используете назначенные задания, то отключите эту службу.

- Сервер (Server) - выполняет основные функции сервера: обеспечивает совместное использование файлов, принтеров, именованных каналов в сети. Если у вас нет необходимости открывать доступ к вашим файлам и принтерам, обязательно отключаем (MS06-035, MS06-040, MS06-063).

- Сервер папки обмена (ClipBook)

- позволяет просматривать содержимое папки буфера обмена удаленным пользователям.

Просмоторщик буфера обмена*** (ClipBook Viewer) открывается следующим образом: Пуск (Start) > Программы (Programs) > Стандартные (Accessories) > Окно папки обмена (ClipBook Viewer); либо в верхнем меню программы Acrobat Reader: Window > Clipboard Viewer. Если вы не хотите ни с кем обмениваться этой информацией, то отключите данную службу. - Сетевой вход в систему (Net Logon) - данная служба обеспечивает безопасность проверки подлинности пользователя при подключении его компьютера к домену. Если ваш компьютер не входит в домен, отключите её.

- Служба индексирования (Indexing Service) - индексирует содержимое и свойства файлов на локальном и удаленных компьютерах, что позволяет производить поиск любого слова или фразы, которые содержатся в документах пользователя. Обычный поиск файлов после отключения этой службы не замедляется (MS06-053).

- Служба обнаружения SSDP (SSDP Discovery Service) - выполняет поиск устройств UPnP**** в домашней сети. Обязательно отключаем в случае, если вы не работаете с сетевыми устройствами (MS01-059).

- Служба сообщений (Messenger) - отправляет и получает сообщения, переданные администратором или службой оповещений. При отсутствии сети (и соответственно администратора) абсолютно бесполезна (никакого отношения к программе Windows/MSN Messenger, эта служба не имеет). Также желательно отключить для того, чтобы запретить net send сообщения для скрытия вашего компьютера от автоматизированных спам рассылок (MS03-043).

- Служба сетевого DDE (Network DDE) - обеспечивает сетевой транспорт и безопасность для динамического обмена данными (DDE) для программ, выполняющихся на локальном или удаленных компьютерах.

- Службы терминалов (Terminal Services) - предоставляет возможность нескольким пользователям интерактивно подключаться к компьютеру, является основой для удаленного рабочего стола (включая удаленное администрирование), быстрого переключения пользователей и удаленного помощника (MS05-041, MS07-006).

- Службы IPSEC (IPSEC Services) - данная служба обычно используется для шифрования IP-трафика между рабочей станцией и доменом, а также для VPN-соединений. Если вы не входите в домен и у вас нет VPN-сети, данную службу можно отключить.

- Удаленный реестр (Remote Registry Service) - позволяет удаленным пользователям изменять параметры реестра на вашем компьютере.

- Узел универсальных PnP-устройств (Universal Plug and Play Device Host) - обеспечивает поддержку и управление UPnP-устройствами. Отключите, если вы не подключаете к своей сети какие-либо устройства UPnP (MS01-059).

- NetMeeting Remote Desktop Sharing (NetMeeting Remote Desktop Sharing) - обеспечивает удаленный доступ соответствующим пользователям к рабочему столу Windows с других компьютеров с помощью программы Windows NetMeeting (программа NetMeeting предназначена для проведения аудио и видеоконференций в сети). Отключаем, если не используется (MS05-041, MS04-011).

- Telnet (Telnet) - обеспечивает возможность соединения и удалённой работы в системе по протоколу Telnet (Teletype Network) с помощью командного интерпретатора. Не использует шифрование и поэтому очень уязвим для атак при применении его в сети (MS05-003).

_________________________

* WebDAV (Web Distributed Authoring and Versioning) - это современный и защищённый сетевой протокол высокого уровня, расширяющий и работающий поверх HTTP (Hypertext Transfer Protocol) для управления и более удобной работы с файлами и документами между компьютерами в Интернет.

** Динамический обмен данными (DDE) был одной из первых технологий, с помощью которой оказался возможным обмен информацией между приложениями. Позднее механизм DDE был заменен на автоматизацию OLE; тем не менее, DDE все еще поддерживается для совместимости с устаревшими приложениями.

*** Буфер обмена находится в активном состоянии в течение всего времени вашей работы в Windows. К примеру, когда вы выделяете текст или какие-то графические элементы внутри программы и затем даете команду "Копировать" ("Copy") или "Вырезать" ("Cut"), вы перемещаете всю выбранную информацию в буфер обмена (Clipboard). По команде "Вставить" ("Paste") содержимое буфера обмена копируется в приложение.

**** UPnP (Universal Plug and Play) - это универсальная автоматическая настройка и подключение сетевых устройств друг к другу, в результате чего сеть (например, домашняя) может стать доступной большему числу людей.

Изменено 2 сентября, 2007 пользователем SauleПривет всем! Когда-то я писал статью, в которой я рассказывал , но сейчас уже во всю вышла 10ка и сегодня мы разберемся, какие службы нужно отключить в Windows 10 .

Какие службы можно отключить в Windows 10?

Как отключать службы и как в них зайти, я писал , по этому не буду повторяться. Для отключения ненужных служб в Windows 10, заходим в службы, читаем что означает служба и отключаем по ненадобности.

* BranchCache — Служба кэширует сетевое содержимое. Если не пользуетесь домашней сетью, то вообще можете отключить.

*CDPSvc (Connected Device Platform Service) — эта служба относится из серии сбора данных. Она синхронизирует календарь, контакты, почту и другие пользовательские данные. Я рекомендую отключить эту службу в последнюю очередь, чтобы проверить, нужна она вам или нет. Скорее всего вам она понадобится, если вы пользуетесь учетной записью Майкрософт и вам нужна синхронизация с мобильным устройством.

* CoreMessaging — Осуществляет связь между компонентами. Служба спорная очень, т.к. в сети нет информации по ней. Её отключить можно только через реестр и кто отключал, система могла больше не запуститься. По этому пока оставляем.

* DataCollectionPublishingService — Эту штуку вообще лучше отключить. Это связь операционной системы с удаленным облаком. Служба собирает так скажем статистику ваших действий.

* DHCP-клиент — Если пользуетесь интернетом не трогайте ни в коем случае. Именно эта служба присваивает вам ip адрес.

* dmwappushsvc — Опять сбор сведений, её тоже отключаем. Это клавиатурный шпион. Передает действия ваших клавиш в удаленное облако.

* DNS-клиент — Так же необходимая служба для использования интернета. Работает с вашими DNS (служит для правильных направлений).

* Enterprise App Management Service — служба для корпоративных приложений. Её можно отключить, но если пользуетесь офисом например или приложениями Майкрософта, то нужно экспериментировать. Отключить и смотреть все ли будет хорошо в приложениях.

* KtmRm для координатора распределенных транзакций — системная функция транзакций. Её так же оставляем.

* Plug-and-Play — служит для автоматического распознавания изменений в системе. Например когда вы подключаете флешку, просыпается эта служба… Так что оставляем как есть.

* Quality Windows Audio Video Experience — передача аудио и видео по сети в режиме реального времени. Не нужна только если нет сети (или интернета) в остальных случаях оставляем.

* Microsoft .NET Framework — Все такие службы оставляем как есть. Они служат для нормальной работы большинства приложений.

* SMP дисковых пространств — Опять же новая служба из серии неизвестных. Я отключил бы и посмотрел как будет работать. Эта служба позволяет управлять дисковым пространством, но отключив её, я спокойно мог работать с файлами и делить диски.

* Superfetch — Полезная функция, работает с кэшем, ускоряет работу Windows. В этой службе есть 2 стороны, с одной стороны она будет быстрее запускать часто используемые приложения, с другой стороны, оперативки станет меньше. Тут я так же советую протестировать, насколько сильно она повысит быстродействие на вашем компьютере. А пользователям с SSD дисками я посоветую отключить её, т.к. отклик у этих дисков и так сумасшедший.

* WalletService — Опять служба слежки, отключаем.

* Windows Audio — Управляет звуком. Если не нужен звук отключаем. В остальных случаях оставляем.

* Windows Driver Foundation — User-mode Driver Framework — для нормальной работы драйверов, не трогайте. Пусть остается как есть.

* Windows Search — Индексирование файлов для поиска. Если не пользуетесь и есть время подождать пока найдется файл, то отключаем. На ssd обязательно отключаем!

* Автоматическая настройка сетевых устройств — нужна для обнаружения в сети новых устройств. Если не пользуетесь сетью и интернетом, то можно отключить.

* Автонастройка WWAN — служба для использования мобильного интернета. Если пользуетесь usb модемом, сим картой в ноуте, то не отключайте.

* Автономные файлы — помогает работать, автономно с недоступными файлами, которые загрузились до этого. Ставим вручную.

* Аг ент политики IPsec — Нужна при наличии сети и интернета.

* Адаптер производительности WMI — нужна для служб требующие wmi, ставим вручную. Если каким-то приложениям понадобятся, те сами запустят)

* Адаптивная регулировка яркости — Оставляем если есть датчик освещения.

* Архивация Windows — Если не пользуетесь отключайте. Но лучше почитайте про архивацию в windows мало ли, будете пользоваться.

* Биометрическая служба Windows — нужна лишь при использовании биометрических устройств. В остальных случаях отключаем.

* Брандмауэр Windows — Я если честно всегда отключаю, т.к. воровать у меня нечего) А если и зашифруют данные, то восстановлю) Но вам посоветую обзавестись например касперским интернет секьюрити, которого есть и антивирус и брандмауэр. А этот отключите нафиг, т.к. он иногда блокирует что не нужно) Вообщем он следит за безопасностью вашего компьютера и закрывает порты, чтобы ворюги не смогли залезть к вам в компьютер)

* Браузер компьютера — Вдомашней сети не нужна. Вручную.

* Брокер времени — Координирует выполнение фоновой работы для приложения WinRT. Отвечает за работу Windows API. По этому если вы не знаете что это, то можете попробовать её отключить, правда отключить её можно только через реестр. Как это сделать есть информация в интернете. У некоторых пользователей эта служба съедает пол ресурсов процессора, но после отключения, обязательно проверьте на стабильность работу компьютера.

* Брокер системных событий — Опять же для приложений WinRT, так же если отключаете проверьте стабильность работы после отключения.

* Брокер фонового обнаружения DevQuery — Следит за приложениями в фоне, лучше оставить.

* Быстрая проверка — При необходимости проверяет повреждение файловой системы. Тоже спорная служба, но лучше оставить.

* Веб-клиент — Нудна если нет интернета. Служит для работы с файлами в интернете. Оставляем.

* Виртуальный диск — Служба для работы с запоминающими устройствами. Ставим вручную.

* Вспомогательная служба IP — Работает с протоколом версии 6. Я всегда отключаю его самого, так что и службу можно вообще отключить.

* Вторичный вход в систему — Ставьте вручную, т.к. некоторые игры или программы включат её по необходимости.

* Готовность приложений — Служба подготавливает приложения к первому входу или же при установке новых. Лучше оставить вручную, когда нужно будет, она сама запустится.

* Группировка сетевых участников — Нужна для домашней группы. Ставьте вручную, мало ли понадобится…

* Диспетчер автоматических подключений удаленного доступа — Ставим вручную. Нужна для удаленных подключений.

* Диспетчер локальных сеансов — Управляет сеансом пользователя. Если отключить, система может не загрузится, по этому оставляем.

* Диспетчер настройки устройств — Настраивает и устанавливает новые устройства. Если отключить, то установка новых устройств может происходить неправильно. Служба работает вручную и запускается когда появляется новое устройство. Поэтому оставляем как есть.

* Диспетчер печати — Нужна если есть с чего печатать. В остальных случаях отключаем.

* Диспетчер подключений удаленного доступа — вручную. Один раз вообще отключил и не смог создать подключение. Так что лучше вручную.

* Диспетчер пользователей — Управляет несколькими пользователями. Если у вас один пользователь, ставьте вручную.

* Диспетчер проверки подлинности Xbox Live — если нет Xbox, то отключаем.

* Диспетчер скачанных карт — Отключайте если не используете приложение «Карты».

* Диспетчер удостоверения сетевых участников — Оставляем вручную, по необходимости запуститься сама.

* Диспетчер сеансов диспетчера окон рабочего стола — Если не используете прозрачность от Aero, то можно отключить, даст большой прирост.

* Диспетчер удостоверения сетевых участников — Нужна для сети. Ставим лучше вручную.

* Диспетчер учетных данных — Лучше вручную. Хранит ваши данные, например логины и пароли.

* Диспетчер учетных записей безопасности — Лучше оставить как есть. Если отключить данную службу, то все изменения в локально политике безопасности пропадут.

* Доступ к HID-устройствам — Доступ к быстрым клавишам. Отключите, если какие-то комбинации перестанут работать, то поставьте обратно.

* Журнал событий Windows — записывает все события. Полезный инструмент для опытного пользователя. Отключить невозможно.

* Журналы и оповещения производительности — системная служба, оставляем как есть.

* Защита программного обеспечения — так же системная служба, оставляем как есть.

* Изоляция ключей CNG — Вручную.

* Инструментарий управления Windows — Системная служба, без неё, некоторые приложения могут работать некорректно, так что лучше оставить.

* Интерфейс гостевой службы Hyper-V — Если не знаете что такое Hyper-V, то отключаем.

* Клиент групповой политики — Оставляем. Отвечает за настройками политики безопасности.

* Клиент отслеживания изменившихся связей — Отслеживание файлов ntfs, не нужно. Отключаем.

* Контейнер службы Microsoft Passport

* Координатор распределенных транзакций — Ставим вручную.

* Ловушка SNMP — Некоторые программы будут собирать о вас информацию. Так что отключайте.

* Локатор удаленного вызова процедур (RPC) — Вручную, при необходимости приложения её запустят.

* Маршрутизация и удаленный доступ — Не нужна. Отключаем.

* Модули ключей IPsec для обмена ключами в Интернете и протокола IP с проверкой подлинности — Не нужна, но лучше вручную.

* Модуль запуска процессов DCOM-сервера — Системная служба, оставляем как есть.

* Модуль поддержки NetBIOS через TCP/IP — Если нет других компьютеров в сети, то вручную.

* Настройка сервера удаленных рабочих столов — Если вы не создаете сервер удаленных рабочих столов, то отключайте.

* Немедленные подключения Windows — регистратор настройки — Вручную.

* Обнаружение SSDP — Необходима для новых устройств, но не всегда такие устройства можно встретить. По этому поставьте вручную, а если не понадобится, то отключите.

* Обнаружение интерактивных служб — Вручную.

* Обновление службы оркестратора — Решение по управлению рабочими процессами в центре обработки данных. Orchestrator позволяет автоматизировать создание, мониторинг и развертывание ресурсов в среде. Вообщем поставьте вручную.

* Общий доступ к подключению к Интернету (ICS) — Не нужна, если вы не расшариваете ваш интернет в сетевых подключениях.

* Определение оборудования оболочки — необходима для диалогового окна автозапуска диска или флешки. Кому как удобно, большинству это нужно. Я оставил.

* Оптимизация дисков — Это теперь по новому называется , на деюсь знаете что это. Оставляем как есть, а если у нас установлен SSD диск, то отключаем.

* Оптимизация доставки — Это что-то типа торрента. Например качаете обновления или приложения с магазина, то скачивание происходит с найденных источников. Тем самым скорость загрузки возрастает. Лучше оставить вручную, когда будет происходить какая-нибудь закачка, она включится автоматически.

* Перенаправитель портов пользовательского режима служб удаленных рабочих столов — Если не используете удаленные соединения, то не нужно. Лучше поставьте вручную.

* Питание — Не отключается. Оставляем.

* Планировщик заданий — Желательно оставить как есть, т.к. сейчас много программ его использует.

* Поддержка элемента панели управления «Отчеты о проблемах и их решениях» — Вручную.

* Политика удаления смарт-карт — для пользователей смарт-карт, лучше вручную.

* Помощник по входу в учетную запись Майкрософт — Помогает в создании и входе в четную запись Майкрософт. Лучше оставить вручную.

* Помощник по подключению к сети — Уведомления о DirectAccess не нужны, отключаем.

* Посредник подключений к сети — Если не нужны уведомления о программах в магазине, то отключайте.

* Поставщик домашней группы — Для использования домашних групп. Лучше вручную.

* Проводная автонастройка — Вручную.

* Программа архивации данных — Если пользуетесь архивацией и восстановлением, то оставляем как есть. Если нет, то отключаем.

* Программный поставщик теневого копирования (Microsoft) — Вручную.

* Прослушиватель домашней группы — Вручную.

* Протокол PNRP — Тоже оставляем вручную. Некоторые приложения могут использовать службу.

* Публикация ресурсов обнаружения функции — Нужна если вы хотите показывать свои файлы другим компьютерам по сети. Если не хотите, то вручную или отключить.

* Рабочая станция — лучше оставить, т.к. некоторые приложения задействуют данную службу.

* Рабочие папки — Если используете рабочие папки (обычно их используют в организациях), то оставьте как есть, если нет отключите.

* Распространение сертификата — Лучше вручную.

* Расширения и уведомления для принтеров — Если используете принтер, то оставьте, если нет, то отключите.

* Расширяемый протокол проверки подлинности (EAP) — Вручную.

* Сборщик событий Windows — Вручную.

* Сведения о приложении — Вручную.

* Сервер — Если компьютер не используется как сервер или не использует общий доступ к файлам и принтерам, то отключайте.

* Сервер моделей данных плиток — Если используете интерфейс метро, то оставляйте, если нет, то отключаем.

* Сетевая служба Xbox Live — опять же если не используете Xbox, то отключайте.

* Сетевой вход в систему — Вручную.

* Сетевые подключения — Оставьте как есть. Если нет сети или интернета, то можете отключить.

* Система событий COM+ — ставим вручную. Приложения зависящие от это службы сами её запустят при необходимости.

* Системное приложение COM+ — Так же вручную.

* Служба Microsoft Passport — Если нет виртуальной смарт-карты TPM, то отключайте.

* Служба push-уведомлений Windows — Если вам не нужны уведомления от приложений, то отключайте. Если нужны, то оставляйте.

* Служба SSTP — Оставляем как есть, нужна служба если есть интернет на компьютере.

* Служба Windows License Manager — Служба нужна для управления лицензиями приложений скачанных в магазине. Если от туда ничего не качаете, то отключайте.

* Служба Windows Mobile Hotspot — Служба нужна для организации точки доступа Wi-Fi, т.е. раздавать беспроводной интернет другим устройствам. Если не раздаете, то отключите.

* Служба автоматического обнаружения веб-прокси WinHTTP — Если нужен интернет, то оставьте как есть.

* Служба автонастройки WLAN — служба для беспроводных сетей. Соответственно если их нет, она не нужна.

* Служба базовой фильтрации — с одной стороны, она не нужна (если не нужна безопасность), но с другой, некоторые программы, могут выдавать ошибки. Так что оставляем.

* Служба беспроводной связи Bluetooth — Нужна если пользуетесь гарнитурами Bluetooth.

* Служба виртуализации удаленных рабочий столов Hyper-V — Опять же, если не знаете что такое Hyper-V, то отключайте.

* Служба времени Windows — нужна для синхронизации времени с интернетом.

* Служба географического положения — Отключаем. Она нужна только для телефонов. Интернет и так найдет где вы находитесь)

* Служба данных датчиков — Если вы не подключали никаких датчиков, то отключайте. На телефонах и планшетах оставьте.

* Служба датчиков — Тоже самое. Нужно для телефонов и планшетов.

* Служба демонстрации магазина — Отключаем, не нужно ничего демонстрировать)

* Служба диагностического отслеживания — Служба из серии слежки, по этому отключаем.

* Служба завершения работы в качестве гостя (Hyper-V)

* Служба загрузки изображений Windows (WIA) — Нужна служба, только если есть сканер. Она отвечает за получение изображений со сканеров и камер.

* Служба запросов на теневое копирование томов Hyper-V — Опять же если не знаете что такое Hyper-V, то отключаем.

* Служба защитника Windows — С хорошим антивирусом, это ненужная служба, но просто так её не отключить тут.

* Служба инициатора Майкрософт iSCSI — Ставим вручную, если программам понадобится, они сами её запустят.

* Служба интерфейса сохранения сети — Нужна для нормальной работы сети.

* Служба инфраструктуры фоновых задач — Для нормальной работы фоновых операций, оставьте.

* Служба истории файлов — Новый способ защиты файлов, при любых изменениях файлы дублируются. Отключать или нет дело каждого. Я наверно отключил бы, т.к. раньше не было и не нужно было)

* Служба кэша шрифтов Windows — служит для повышения производительности, кэширует шрифты и не тратит время на загрузку.

* Служба лицензий клиента (ClipSVC) — нужна для приложений скачанных из магазина. Если ничего от туда не качаете, то можно отключить.

* Служба Магазина Windows (WSService) — Если пользуетесь магазином, то оставляем, если нет, отключаем.

* Служба маршрутизатора AllJoyn — Если не знаете что это такое, то отключайте.

* Служба маршрутизатора SMS Microsoft Windows — На компьютере эта служба точно не нужна!

* Служба модуля архивации на уровне блоков — Ставим вручную. Если понадобится архивация или восстановление, то служба сама запуститься.

* Служба наблюдения за датчиками — Если на компьютере нет датчиков, то не нужна.

* Служба настройки сети — Лучше оставить вручную.

* Служба обмена данными (Hyper-V) — Опять же если не пользуетесь Hyper-V отключайте.

* Служба общего доступа к портам Net.Tcp — По умолчанию выключена. Нужна если только понадобится протокол Net.Tcp.

* Служба общих сетевых ресурсов проигрывателя Windows Media — Вручную. Понадобится, включится.

* Служба перечисления устройств чтения смарт-карт — Если не пользуетесь смарт-картами, то отключайте.

* Служба перечислителя переносных устройств — Служит для синхронизации музыки, видео и т.д. со съемными носителями. Я бы поставил вручную. Не всегда это нужно.

* Служба поддержки Bluetooth — Нужна если есть Bluetooth.

* Служба политики диагностики — Нужна для диагностики неполадок… Она если честно помогает редко. По этому можете по-экспериментировать, отключив её. Если понадобится — включите.

* Служба помощника по совместимости программ — служба нужна для запуска программ, несовместимый с вашей ОС. Если нет таковых поставьте вручную.

* Служба проверки сети Защитника Windows — Опять же лучше хороший антивирус, чем эта служба, но просто так не отключите.

* Служба профилей пользователей — Лучше оставить. Она работает с профилями пользователей компьютера.

* Служба публикации имен компьютеров PNRP — Нужна для домашних групп.

* Служба пульса (Hyper-V) — Следит за состояние виртуальной машины. Если не пользуетесь виртуальными машинами Hyper-V, то отключайте.

* Служба развертывания AppX (AppXSVC) — Если не используете магазин, то отключайте.

* Служба регистрации ошибок Windows — Регистрирует ошибки. Лучше поставить вручную.

* Служба регистрации управления устройством — Лучше оставить вручную.

* Служба репозитория состояний — лучше оставить так же вручную.

* Служба сборщика ETW Internet Explorer — Ещё один сборщик, отключаем.

* Служба сведений о подключенных сетях — Лучше оставить как есть, для нормальной работы сети.

* Служба сеансов виртуальных машин (Hyper-V) —

* Служба сенсорной клавиатуры и панели рукописного ввода — нужна для планшетов. Если нет на компьютере сенсорной клавиатуры или графического планшета, то отключаем.

* Служба синхронизации времени (Hyper-V) — если нет виртуальных машин Hyper-V отключаем.

* Служба совместного доступа к данным — оставьте вручную.

* Служба сопоставления устройств — Если компьютер не контактирует с другими устройствами по проводу или по беспроводным соединениям, то можно отключить.

* Служба списка сетей — Так же лучше оставить.

* Служба уведомления о системных событиях — Если не собираетесь смотреть сообщения Windows, то она вам не нужна.

* Служба удаленного управления Windows (WS-Management) — Поставьте вручную.

* Служба узла поставщика шифрования Windows — Отключаем.

* Служба установки устройств — Лучше оставить как есть, служба для правильной установки устройств.

* Служба хранилища — лучше оставить вручную.

* Служба шифрования дисков BitLocker — Шифрует диски. Если не пользуетесь, то лучше отключите.

* Служба шлюза уровня приложения — Служба нужна только для работы с брандмауэром. Вручную.

* Службы криптографии — Для установки новых программ, лучше оставьте как есть.

* Службы удаленных рабочих столов — Если не пользуетесь удаленными рабочими столами, то отключайте.

* Смарт-карта — Если ими не пользуетесь, то она вам не нужна.

* События получения неподвижных изображений — нужна для сканирования изображений. По этому если нет сканера, то отключаем.

* Сопоставитель конечных точек RPC — Служба нужна для входящего трафика. С ней ничего нельзя сделать. По этому оставляем.

* Сохранение игр на Xbox Live — Если нет Xbox, то отключаем.

* Средство построения конечных точек Windows Audio — Если нужен звук, оставьте.

* Стандартная служба сборщика центра диагностики Microsoft (R) — Опять сборщик, отключаем.

* Телефония — Оставьте вручную. Если понадобится, запустится.

* Темы — Едят много ресурсов памяти. Если не нужны, отключайте.

* Теневое копирование тома — Создает точки восстановления, архивация в фоновом режиме. Поставьте вручную. Если нужно будет запустится.

* Тополог канального уровня — Тоже вручную. Если понадобится, запустится.

* Удаленный вызов процедур (RPC) — Системная служба. Оставьте как есть.

* Удаленный реестр — Позволяет удаленным пользователям, манипулировать вашим реестром. Отключайте.

* Удостоверение приложения — Вручную.

* Узел системы диагностики — Диагностика проблем. Поставьте вручную.

* Узел службы диагностики — Так же вручную.

* Узел универсальных PNP-устройств — Ставьте вручную. Не все устройства PnP.

* Управление приложениями — Ставьте вручную. Служба позволяет настроить политики для приложений.

* Установщик ActiveX — Так же вручную. Понадобится установить такой объект, она сама запустится.

* Установщик Windows — Установка программ.msi. Вручную.

* Установщик модулей Windows — Устанавливает и удаляет компоненты и обновления. Вручную.

* Факс — Нужна если только есть факс.

* Фоновая интеллектуальная служба передачи (BITS) — Оставляем вручную. Служба полезная.

* Хост библиотеки счетчика производительности — Передает счетчики производительности другим пользователям. Отключаем.

* Хост поставщика функции обнаружения — Оставляем вручную. Нужно будет запустится.

* Цветовая система Windows (WCS) — Вручную. Нужна будет устройствам, запустят.

* Центр обеспечения безопасности — Следит за безопасностью Windows. Меня она бесит со своими уведомлениями. Так что отключать или нет, выбирать вам.

* Центр обновления Windows — С одной стороны полезная функция. Заделывает дыры в системе, обновляет драйвера, но с другой стороны, активно использует интернет, ресурсы памяти и если при обновлении выключить компьютер, может рухнуть ОС. Так что так же вам выбирать что важнее, безопасность или быстродействие.

* Шифрованная файловая система (EFS) — Для безопасности файлов. Лучше оставьте как есть вручную.

На это все. В данной статье я описал службы которые можно отключить в windows 10, а так же что лучше оставить, для нормальной работы системы. Проверил на себе, у меня все работает. Если у вас есть ещё какая-то информация, пишите, дополню, это поможет многим людям.